F5实验室在2018年上半年共监控到13个物联网僵尸网络,2016年为9个,2017年为6个,僵尸网络形成的增速惊人。F5实验室监控僵尸网络中的设备类型、感染途径、以及发现手段,以下是这13个僵尸网络的概况:

VPN Filter:收集用户凭据,安装网络嗅探器以监控ICS协议,最后安装tor节点。

Wicked:目标对象为SOHO路由器、CCTV和DVR,安装SORA和OWARI,两者都是提供“租用服务”的僵尸网络。

Roaming Mantis:寄生在Wi-Fi路由器以及Android和iOS手机,并在受感染的设备上进行DNS劫持和地雷加密货币。

Omni:危害GPON家用路由器,用于加密或DDoS攻击。

UPnProxy:扫描SOHO路由器并安装可绕过访问控制的代理服务器,之后发起:垃圾邮件和网络钓鱼活动;点击欺诈;账户接管和信用卡欺诈;DDoS攻击;安装其他僵尸网络;分发恶意软件。

OWARI:接管SOHO路由器,作为多用僵尸网络“服务”出租。

SORA:接管SOHO路由器,作为多用僵尸网络“服务”出租。

DoubleDoor:目标对象为受瞻博网络家庭防火墙保护的SOHO路由器,可在目标设备上安装代理服务器,发起多种类型的攻击。

OMG:接管SOHO路由器、无线IP摄像机和DVR,安装代理服务器,可发起多种类型的攻击。

JenX:入侵SOHO路由器和无线芯片组,发起DDoS攻击。JenX是一种DDoS-for-Hire服务,以20美元的价格提供300Gbps攻击。

Hide’n Seek:接管IP摄像机,能够发起的攻击类型目前未知。

Pure Masuta:目标对象为家用路由器,能够发起的攻击类型目前未知。

Masuta:接管家用路由器并发动DDoS攻击。

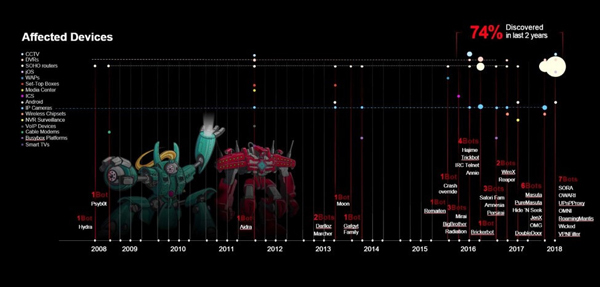

受感染数量最多的物联网设备依次为SOHO路由器、IP摄像机、DVR和CCTV。

图1:过去10年僵尸网络感染的设备类型分布

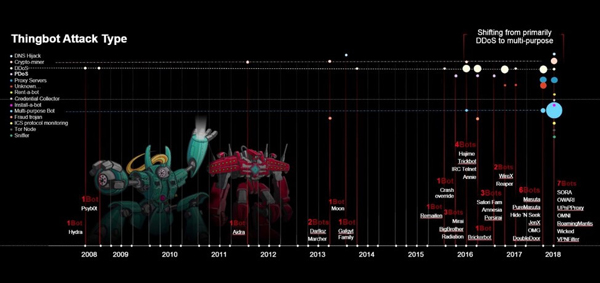

以往物联网僵尸网络最常见的攻击类型是对目标对象发起DDoS,在2018年形势发生了变化。僵尸网络的掌控者开始转向DDoS多用途攻击“服务”的出租,安装代理服务器用于发动指定类型的恶意攻击,安装节点和数据包嗅探器发起PDoS攻击,DNS劫持、凭证收集、凭证填充和欺诈木马等恶意活动。

图2:在过去10年中,物联网僵尸网络发起的恶意活动类型分布

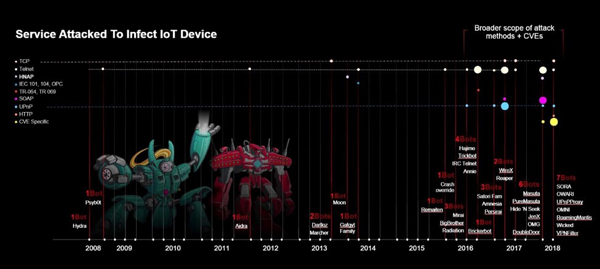

构建物联网僵尸网络的主流方法是在互联网上对全球范围内的设备进行,查找开放的远程服务,比如说物联网领域专用的HNAP、UPnP、SOAP、CVE,以及一些TCP端口。

图3:过去10年中,感染方式分布

研究报告指出,蜂窝物联网网关与传统的有线和无线物联网设备一样脆弱,尤其是物联网基础设施与物联网设备都很容易受到身份验证攻击。报告指出,62%的被测设备易受基于弱密码和默认凭证的远程访问攻击。这些设备被用于构建带外网络、创建网络后门、进行网络间谍活动、实施中间人攻击、DNS劫持等。

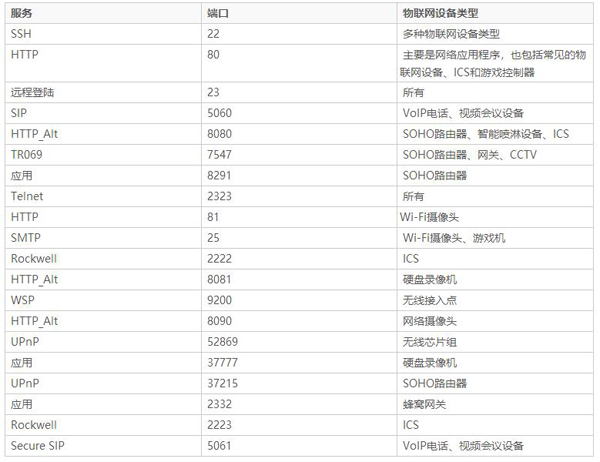

“最受欢迎”的物联网设备端口前20名

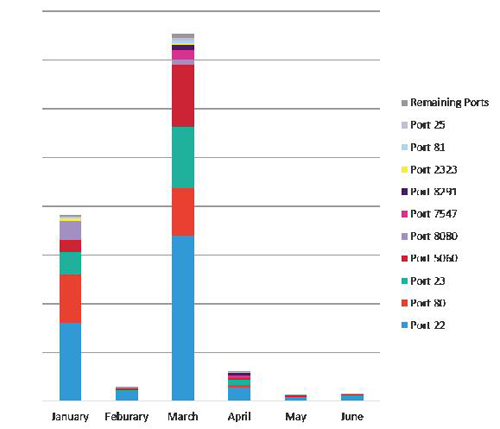

大多数物联网设备已从Telnet转为使用SSH进行远程管理,而SOHO路由器、电视机、游戏机和ICS等物联网设备已经使用80端口很久了。智能电视和游戏机会定期启动网络服务器,使用UPnP管理自动打开SOHO路由器或防火墙的端口。Radiation、Reaper和Wicked均瞄准了HTTP协议的80、81和8080端口。

图4:受攻击数量最多的20个IoT设备端口的时间分布

十大攻击目标国家和地区

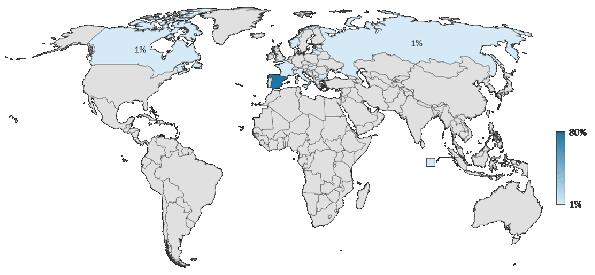

西班牙自2017年第一季度以来一直稳坐物联网恶意活动“最受欢迎的”目标国家,2018年1月1日至6月30日期间遭到的攻击流量占比高达80%,该数据直接反映出西班牙物联网资产的脆弱程度。

图5:十大攻击目标国家和地区

在过去一年半的时间里,匈牙利在受攻击最多的国家中也占据了一席之地。排在前三位的其他国家是美国、俄罗斯和新加坡。

表2:过去两年中前10个攻击目的地国家

十大攻击源国家和地区

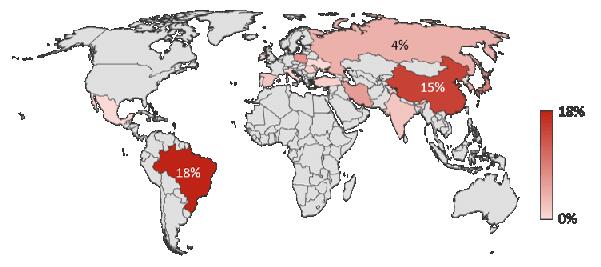

2018年1月1日至6月30日期间,来自巴西的流量最多,该总攻击流量的18%,这可能与前段事件巴西国内大量路由器遭到劫持有关。排在巴西之后的是我国。

图6:十大攻击源国家

来自日本的攻击流量从2017年第三季度和第四季度的占总攻击流量的1%大幅上升到2018年第一季度和第二季度总攻击流量的9%。波兰和伊朗的2018年第一季度和第二季度数据也值得关注,在过去的两年半中,这两个国家仅排在前十名上下,这两个国家在2017年第一季度和第二季度中发起的攻击占比不到1%。

表3:过去两年中排名前10位的攻击来源国家和地区

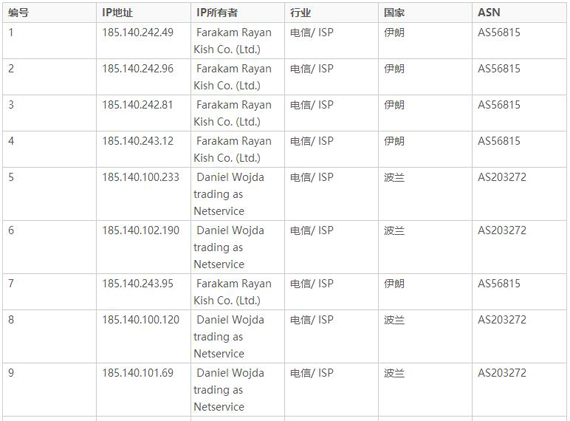

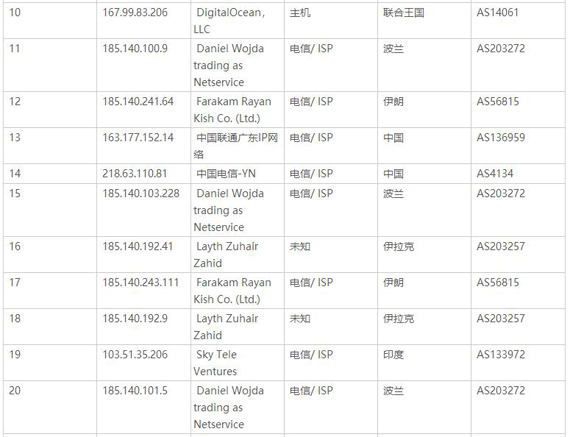

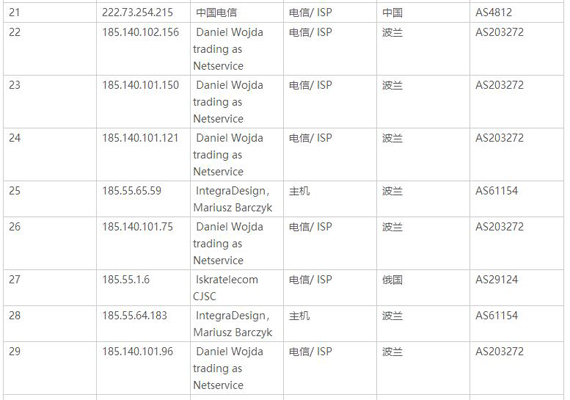

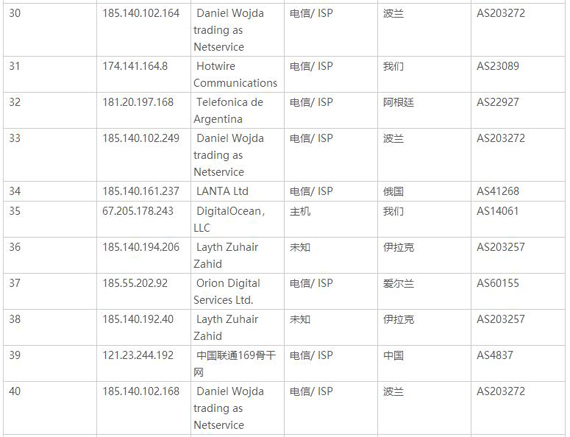

排名前50的攻击IP地址

以下排名前50的攻击IP地址按攻击流量由高到底排列。该列表中的所有 IP地址都是新出现的。这种情况有几种可能:以前受感染设备被全网清理;新的顶级玩家兴起;被监控设备的所有者将恶意活动转移到了新系统。

这一时期最明显的变化是来自伊朗和伊拉克的IP地址数量激增。

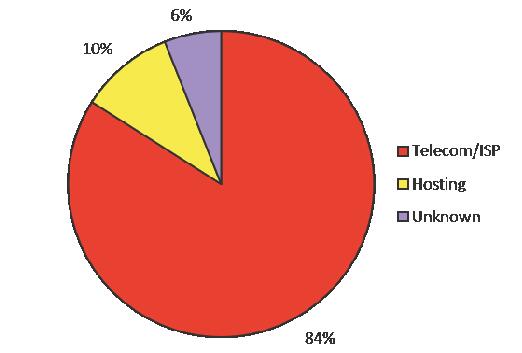

排名前50强的攻击IP所处行业

攻击中的大多数来自电信和ISP公司,这些公司为物联网设备所在的海量家庭、办公室和园区提供互联网服务。一旦物联网设备被感染,它就会被用来扫描其他物联网设备来传播恶意软件, 大多数分布式扫描模型并且还用于攻击。因此,电信/互联网服务提供商产生了大部分物联网攻击流量这个结果在意料之中。如果托管服务提供商的攻击流量明显增加,表明攻击者正在构建新的僵尸网络。

产业安全展望

当Mirai僵尸网络以雷霆之势横扫全球时,相应的防御措施和行动可谓寒心。想要击垮Mirai,存在以下几个难点:许多受感染的物联网设备(1)无法进行固件更新,(2)用户技术有限,(3)厂商没有动力更新固件、设备或切断与受感染设备的连接,因为这同时会中断服务。

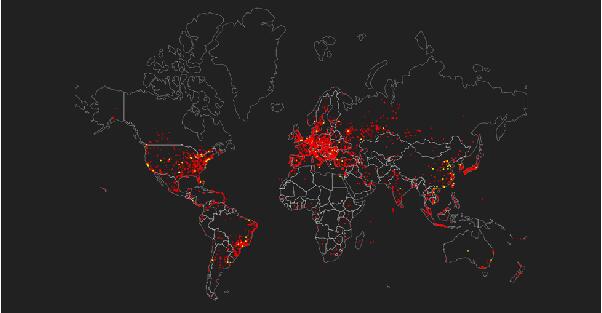

自Mirai源代码公开以来,它已经以Annie、Satori/Okiru、Persirai、Masuta、Pure Masuta、OMG、SORA、OWARI、Omni和Wicked的面貌重生过10次。Mirai本体威胁仍然迫在眉睫,它的兄弟姐们的手段更是五花八门,不仅仅能够发动DDoS攻击,部署代理服务器、挖矿脚本、安装其他僵尸网络程序供”出租“等更是不在话下。这也导致了自2017年12月30日F5实验室报告Mirai增长以来,世界各地的Mirai恶意软件感染地区(黄点)明显增长。

地图上的每个点代表Mirai感染设备的纬度和经度坐标。红点代表“扫描器”节点,用于搜索其他易受感染的物联网设备。黄点表示可以获被植入最新的恶意软件的托管系统。

总结

物联网设备现在要以十亿计算,现有的安全标准(或压根没有安全标准)应用全球的威胁态势早已无用,形势难以逆转。

未来可以预见:

恶意挖矿软件在物联网系统中的传播途径更加多样化,如SOHO路由器、游戏机等。

勒索软件向要害设施和机构进发,尤其是工业控制系统、机场、医院、ATM等。

更多包含网络后门的物联网系统出现,如蜂窝网关、暖通空调系统、恒温器、IP摄像机、自动售货机、咖啡机等。这些设备受感染后可监视和窃取受数据和知识产权(IP)保住的资产。

针对工业控制系统的间谍软件兴起。

针对国家关键工业控制系统的网络战,包括物理渗透和间谍活动。

这些趋势将为部署物联网设备的组织造成重大损失。可以说物联网安全已经到了危急关头,每家公司、每个组织都需要为物联网攻击做好准备,每个用户也要站出来保护自己的家园。物联网产业体系的产品先行之风要煞一煞,用安全赋能物联网。