本周漏洞态势研判情况

本周信息安全漏洞威胁整体评价级别为中。

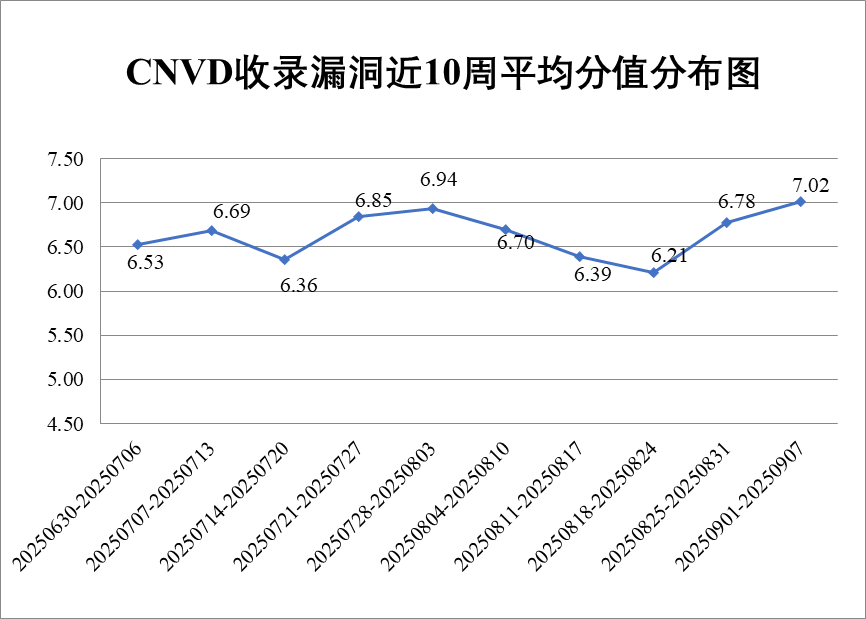

国家信息安全漏洞共享平台(以下简称CNVD)本周共收集、整理信息安全漏洞639个,其中高危漏洞389个、中危漏洞212个、低危漏洞38个。漏洞平均分值为7.02。本周收录的漏洞中,涉及0day漏洞443个(占69%),其中互联网上出现“Geovision GV-ASWeb代码注入漏洞、Hospital Management System edit-doctor.php文件SQL注入漏洞”等零日代码攻击漏洞。本周CNVD接到的涉及党政机关和企事业单位的漏洞总数24175个,与上周(14812个)环比增加63%。

图1 CNVD收录漏洞近10周平均分值分布图

本周漏洞事件处置情况

本周,CNVD向银行、保险、能源等重要行业单位通报漏洞事件3起,向基础电信企业通报漏洞事件4起,协调CNCERT各分中心验证和处置涉及地方重要部门漏洞事件183起,协调教育行业应急组织验证和处置高校科研院所系统漏洞事件105起,向国家上级信息安全协调机构上报涉及部委门户、子站或直属单位信息系统漏洞事件26起。

此外,CNVD通过已建立的联系机制或涉事单位公开联系渠道向以下单位通报了其信息系统或软硬件产品存在的漏洞,具体处置单位情况如下所示:

紫光股份有限公司、中控技术股份有限公司、浙江禾川科技股份有限公司、长沙米拓信息技术有限公司、友讯电子设备(上海)有限公司、用友网络科技股份有限公司、熊猫智慧水务有限公司、新紫光集团有限公司、武汉金同方科技有限公司、网是科技股份有限公司、万洲电气股份有限公司、深圳坐标软件集团有限公司、深圳市远行科技股份有限公司、深圳市西迪特科技股份有限公司、深圳市锐明技术股份有限公司、深圳市企助软件服务有限公司、深圳市明源云科技有限公司、深圳市蓝凌软件股份有限公司、深圳市嘉荣华科技有限公司、深圳市吉祥腾达科技有限公司、深圳市百为通达科技有限公司、深圳古瑞瓦特科技能源有限责任公司、深圳达实智能股份有限公司、申瓯通信设备有限公司、上海易教科技股份有限公司、上海商汤智能科技有限公司、上海灵当信息科技有限公司、上海力软信息技术有限公司、上海寰创通信科技股份有限公司、上海孚盟软件有限公司、上海泛微网络科技股份有限公司、上海博科资讯股份有限公司、上海博达数据通信有限公司、上海必智科技有限公司、熵基科技股份有限公司、山石网科通信技术(北京)有限公司、山东智工云网络科技有限公司、山东金钟科技集团股份有限公司、厦门天锐科技股份有限公司、厦门快普信息技术有限公司、润申信息科技(上海)有限公司、青岛雨诺网络信息股份有限公司、青岛海信网络科技股份有限公司、青岛海威茨仪表有限公司、麒麟软件有限公司、欧姆龙(中国)有限公司、摩莎科技(上海)有限公司、浪潮集团有限公司、浪潮电子信息产业股份有限公司、金蝶软件(中国)有限公司、佳能(中国)有限公司、济南驰骋信息技术有限公司、华平信息技术股份有限公司、湖南众合百易信息技术有限公司、湖南强智科技发展有限公司、河北网星软件有限公司、杭州益仕行信息技术有限公司、杭州叙简科技股份有限公司、杭州西软信息技术有限公司、杭州可道云网络有限公司、杭州九麒科技有限公司、杭州飞致云信息科技有限公司、杭州超算物联科技有限公司、广州中海达卫星导航技术股份有限公司、广州安网通信技术有限公司、广西机械工业研究院有限责任公司、广东保伦电子股份有限公司、东芝(中国)有限公司、丹佛斯(中国)投资有限公司、成都西维数码科技有限公司、成都索贝数码科技股份有限公司、成都博高电管家科技有限公司、超凡知识产权服务股份有限公司、畅捷通信息技术股份有限公司、禅道软件(青岛)有限公司、北京中科大洋科技发展股份有限公司、北京致远互联软件股份有限公司、北京有生博大软件股份有限公司、北京永洪商智科技有限公司、北京星网锐捷网络技术有限公司、北京新网医讯技术有限公司、北京小米科技有限责任公司、北京硕人时代科技股份有限公司、北京神州视翰科技有限公司、北京九思协同软件有限公司、北京金和网络股份有限公司、安科瑞电气股份有限公司。

本周漏洞报送情况统计

本周报送情况如表1所示。其中,北京启明星辰信息安全技术有限公司、新华三技术有限公司、深信服科技股份有限公司、北京数字观星科技有限公司、北京天融信网络安全技术有限公司等单位报送公开收集的漏洞数量较多。江苏云天网络安全技术有限公司、亚信科技(成都)有限公司、联想集团、成都卫士通信息安全技术有限公司、平安银河实验室、北京天下信安技术有限公司、国源天顺科技产业集团有限公司、贵州多彩网安科技有限公司、浙江东安检测技术有限公司、吉林省吉林祥云信息技术有限公司、人保信息科技有限公司、北京山石网科信息技术有限公司、成都久信信息技术股份有限公司、国家能源集团、海南神州希望网络有限公司、湖南浩基信息技术有限公司、中资网络信息安全科技有限公司、沈阳化工大学-辽宁省石油化工行业信息安全重点实验室、电投(贵安新区)数据中心有限公司、中华人民共和国广东海事局、润成安全技术有限公司、江苏百达智慧网络科技有限公司(含光实验室)、北方实验室(沈阳)股份有限公司(北方实验室)、长沙造梦空间网络科技有限公司、深圳白帽守护科技有限公司、江苏力可信网络科技有限公司及其他个人白帽子向CNVD提交了24175个以事件型漏洞为主的原创漏洞,其中包括奇安信网神(补天平台)、斗象科技(漏洞盒子)和三六零数字安全科技集团有限公司向CNVD共享的白帽子报送23291条原创漏洞信息。

表1 漏洞报送情况统计表

报送单位或个人 |

漏洞报送数量 |

原创漏洞数量 |

奇安信网神(补天平台) |

14634 |

14634 |

斗象科技(漏洞盒子) |

7956 |

7956 |

北京启明星辰信息安全技术有限公司 |

844 |

4 |

三六零数字安全科技集团有限公司 |

701 |

701 |

新华三技术有限公司 |

643 |

0 |

深信服科技股份有限公司 |

565 |

0 |

北京数字观星科技有限公司 |

479 |

0 |

北京天融信网络安全技术有限公司 |

439 |

7 |

北京神州绿盟科技有限公司 |

431 |

0 |

杭州安恒信息技术股份有限公司 |

314 |

3 |

北京知道创宇信息技术有限公司 |

195 |

0 |

阿里云计算有限公司 |

167 |

0 |

北京升鑫网络科技有限公司(青藤云安全) |

72 |

72 |

安天科技集团股份有限公司 |

64 |

0 |

远江盛邦安全科技集团股份有限公司 |

53 |

38 |

北京安信天行科技有限公司 |

42 |

42 |

杭州迪普科技股份有限公司 |

10 |

0 |

北京信联数安科技有限公司 |

8 |

8 |

北京智游网安科技有限公司 |

2 |

2 |

北京长亭科技有限公司 |

2 |

2 |

深圳市腾讯计算机系统有限公司(玄武实验室) |

2 |

2 |

浪潮电子信息产业股份有限公司 |

2 |

2 |

恒安嘉新(北京)科技股份公司 |

1 |

0 |

江苏云天网络安全技术有限公司 |

17 |

17 |

亚信科技(成都)有限公司 |

16 |

16 |

联想集团 |

8 |

8 |

成都卫士通信息安全技术有限公司 |

8 |

8 |

平安银河实验室 |

8 |

8 |

北京天下信安技术有限公司 |

7 |

7 |

国源天顺科技产业集团有限公司 |

4 |

4 |

贵州多彩网安科技有限公司 |

4 |

4 |

浙江东安检测技术有限公司 |

3 |

3 |

吉林省吉林祥云信息技术有限公司 |

3 |

3 |

人保信息科技有限公司 |

3 |

3 |

北京山石网科信息技术有限公司 |

3 |

3 |

成都久信信息技术股份有限公司 |

3 |

3 |

国家能源集团 |

2 |

2 |

海南神州希望网络有限公司 |

2 |

2 |

湖南浩基信息技术有限公司 |

2 |

2 |

中资网络信息安全科技有限公司 |

1 |

1 |

沈阳化工大学-辽宁省石油化工行业信息安全重点实验室 |

1 |

1 |

电投(贵安新区)数据中心有限公司 |

1 |

1 |

中华人民共和国广东海事局 |

1 |

1 |

润成安全技术有限公司 |

1 |

1 |

江苏百达智慧网络科技有限公司(含光实验室) |

1 |

1 |

北方实验室(沈阳)股份有限公司(北方实验室) |

1 |

1 |

长沙造梦空间网络科技有限公司 |

1 |

1 |

深圳白帽守护科技有限公司 |

1 |

1 |

江苏力可信网络科技有限公司 |

1 |

1 |

CNCERT宁夏分中心 |

5 |

5 |

CNCERT西藏分中心 |

1 |

1 |

CNCERT河北分中心 |

1 |

1 |

个人 |

592 |

592 |

报送总计 |

28328 |

24175 |

本周漏洞按类型和厂商统计

本周,CNVD收录了639个漏洞。WEB应用247个,应用程序164个,网络设备(交换机、路由器等网络端设备)148个,智能设备(物联网终端设备)46个,操作系统30个,安全产品4个。

表2 漏洞按影响类型统计表

漏洞影响对象类型 |

漏洞数量 |

WEB应用 |

247 |

应用程序 |

164 |

网络设备(交换机、路由器等网络端设备) |

148 |

智能设备(物联网终端设备) |

46 |

操作系统 |

30 |

安全产品 |

4 |

CNVD整理和发布的漏洞涉及Tenda、Google、Kenwood等多家厂商的产品,部分漏洞数量按厂商统计如表3所示。

表3 漏洞产品涉及厂商分布统计表

序号 |

厂商(产品) |

漏洞数量 |

所占比例 |

1 |

Tenda |

59 |

9% |

2 |

Google |

38 |

6% |

3 |

Kenwood |

29 |

5% |

4 |

WordPress |

28 |

4% |

5 |

BioSig Project |

24 |

4% |

6 |

北京金和网络股份有限公司 |

21 |

3% |

7 |

Samsung |

19 |

3% |

8 |

畅捷通信息技术股份有限公司 |

15 |

2% |

9 |

北京星网锐捷网络技术有限公司 |

13 |

2% |

10 |

其他 |

393 |

62% |

本周行业漏洞收录情况

本周,CNVD收录了92个电信行业漏洞,31个移动互联网行业漏洞,4个工控行业漏洞(如下图所示)。其中,“Google Android代码执行漏洞(CNVD-2025-19983)、Tenda CH22缓冲区溢出漏洞”等漏洞的综合评级为“高危”。相关厂商已经发布了漏洞的修补程序,请参照CNVD相关行业漏洞库链接。

电信行业漏洞链接:http://telecom.cnvd.org.cn/

移动互联网行业漏洞链接:http://mi.cnvd.org.cn/

工控系统行业漏洞链接:http://ics.cnvd.org.cn/

本周重要漏洞安全告警

本周,CNVD整理和发布以下重要安全漏洞信息。

1、Google产品安全漏洞

Google Android是美国谷歌(Google)公司的一套以Linux为基础的开源操作系统。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞获取敏感信息,在系统上执行任意代码,导致拒绝服务等。

CNVD收录的相关漏洞包括:Google Android代码执行漏洞(CNVD-2025-19983、CNVD-2025-19985、CNVD-2025-19988)、Google Android权限提升漏洞(CNVD-2025-19989、CNVD-2025-19993)、Google Android拒绝服务漏洞(CNVD-2025-19992)、Google Android信息泄露漏洞(CNVD-2025-19999、CNVD-2025-19998)。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19983

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19985

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19988

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19989

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19993

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19992

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19999

https://www.cnvd.org.cn/flaw/show/CNVD-2025-19998

2、Mozilla产品安全漏洞

Mozilla Firefox是一款开源Web浏览器。Mozilla Firefox ESR是Firefox(Web浏览器)的一个延长支持版本。Mozilla Thunderbird是一套从Mozilla Application Suite独立出来的电子邮件客户端软件。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞绕过安全限制,获取敏感信息,执行任意代码或导致拒绝服务等。

CNVD收录的相关漏洞包括:多款Mozilla产品代码执行漏洞(CNVD-2025-20058、CNVD-2025-20065、CNVD-2025-20066)、多款Mozilla产品安全绕过漏洞(CNVD-2025-20062、CNVD-2025-20064)、多款Mozilla产品信息泄露漏洞(CNVD-2025-20063)、多款Mozilla产品拒绝服务漏洞(CNVD-2025-20067)、多款Mozilla产品权限提升漏洞(CNVD-2025-20068)。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20058

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20062

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20063

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20064

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20065

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20066

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20067

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20068

3、SAMSUNG产品安全漏洞

SAMSUNG MagicINFO 9 Server是韩国三星(SAMSUNG)公司的一个企业级数字标牌内容管理与设备监控平台。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞在系统上执行任意代码等。

CNVD收录的相关漏洞包括:SAMSUNG MagicINFO 9 Server路径遍历漏洞(CNVD-2025-20071、CNVD-2025-20074、CNVD-2025-20078)、SAMSUNG MagicINFO 9 Server安全绕过漏洞、SAMSUNG MagicINFO 9 Server代码注入漏洞、SAMSUNG MagicINFO 9 Server文件上传漏洞(CNVD-2025-20075、CNVD-2025-20076、CNVD-2025-20077)。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20071

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20072

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20073

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20074

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20075

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20076

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20077

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20078

4、NVIDIA产品安全漏洞

NVIDIA Triton Inference Server是美国英伟达(NVIDIA)公司的一款开源软件,有助于标准化模型部署并在生产中提供快速且可扩展的AI。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞获取敏感信息,导致拒绝服务和数据篡改等。

CNVD收录的相关漏洞包括:NVIDIA Triton Inference Server拒绝服务漏洞(CNVD-2025-20001、CNVD-2025-20002、CNVD-2025-20004、CNVD-2025-20006、CNVD-2025-20007、CNVD-2025-20009)、NVIDIA Triton Inference Server信息泄露漏洞、NVIDIA Triton Inference Server安全绕过漏洞。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20001

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20002

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20003

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20004

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20005

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20006

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20007

https://www.cnvd.org.cn/flaw/show/CNVD-2025-20009

5、D-Link DIR-619L formSysCmd函数缓冲区溢出漏洞

D-Link DIR-619L是友讯(D-Link)推出的家用无线路由器,专为家庭及小型办公环境设计,采用IEEE 802.11n无线标准,最高传输速率达300Mbps。本周,D-Link DIR-619L被披露存在缓冲区溢出漏洞,该漏洞源于formSysCmd函数中的submit-url参数未能正确验证输入数据的长度大小,攻击者可利用该漏洞导致拒绝服务。目前,厂商尚未发布上述漏洞的修补程序。CNVD提醒广大用户随时关注厂商主页,以获取最新版本。

参考链接:https://www.cnvd.org.cn/flaw/show/CNVD-2025-20600

更多高危漏洞如表4所示,详细信息可根据CNVD编号,在CNVD官网进行查询。参考链接:http://www.cnvd.org.cn/flaw/list

表4 部分重要高危漏洞列表

CNVD编号 |

漏洞名称 |

综合评级 |

修复方式 |

CNVD-2025-19969 |

Tenable Network Security Nessus任意文件写入漏洞 |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://www.tenable.com/security/tns-2023-29 |

CNVD-2025-19968 |

Tenable Nessus Network Monitor SQL注入漏洞 |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://www.tenable.com/security/tns-2023-34 |

CNVD-2025-20255 |

libbiosig堆栈缓冲区溢出漏洞(CNVD-2025-20255) |

高 |

厂商已发布了漏洞修复程序,请及时关注更新: https://biosig.sourceforge.net/download.html |

CNVD-2025-20311 |

Simopro Technology WinMatrix3 SQL注入漏洞(CNVD-2025-20311) |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: http://www.simopro.com/product_description.html |

CNVD-2025-20437 |

Emby Server跨站请求伪造漏洞 |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://emby.media/download.html |

CNVD-2025-20440 |

Belkin F9K1122堆栈缓冲区溢出漏洞 |

高 |

厂商已发布了漏洞修复程序,请及时关注更新: https://www.belkin.com/my/support-article?articleNum=24903 |

CNVD-2025-20486 |

Adobe After Effects越界读取漏洞 |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://helpx.adobe.com/security/products/after_effects/apsb21-115.html |

CNVD-2025-20489 |

JetBrains TeamCity权限提升漏洞(CNVD-2025-20489) |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://www.jetbrains.com/privacy-security/issues-fixed/ |

CNVD-2025-20552 |

Tenda AC7 setSchedWifi方法缓冲区溢出漏洞 |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://www.tenda.com.cn/download/detail-2776.html |

CNVD-2025-20554 |

Tenda AC7 fromSetWirelessRepeat方法缓冲区溢出漏洞 |

高 |

目前厂商已发布升级程序修复该安全问题,详情见厂商官网: https://www.tenda.com.cn/download/detail-2776.html |

小结:本周,Google产品被披露存在多个漏洞,攻击者可利用漏洞获取敏感信息,在系统上执行任意代码,导致拒绝服务等。此外,Mozilla、SAMSUNG、NVIDIA等多款产品被披露存在多个漏洞,攻击者可利用漏洞绕过安全限制,获取敏感信息,执行任意代码,导致拒绝服务和数据篡改等。另外,D-Link DIR-619L被披露存在缓冲区溢出漏洞,攻击者可利用该漏洞导致拒绝服务。建议相关用户随时关注上述厂商主页,及时获取修复补丁或解决方案。